En este articulo exploraremos las principales opciones del The Social-Engineer Toolkit, ademas de las nuevas características que se incorporaron al SET en su versión 3.0:

Iniciando el The Social-Engineer Toolkit

SET es multiplataforma, y solo necesitamos tener instalado el interprete de Python para ejecutarlo y ejecutarlo con ./set o Python set en la carpeta donde lo tengamos guardado (las dependencias que no tengas, las descargará automáticamente).

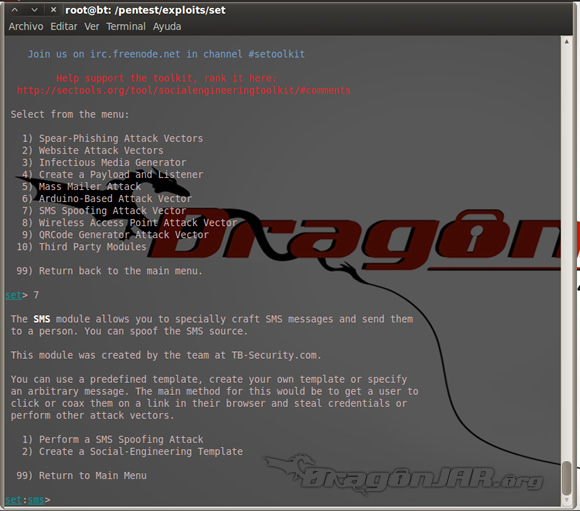

Al iniciar el SET, lo primero que vemos es un menú que nos ofrece una gran cantidad de opciones para lanzar nuestro ataque de ingeniería social, desde la creación de correos fraudulentos, paginas que al visitarlas infecta tu maquina, archivos multimedia que permite obtener acceso al equipo de la víctima, la posibilidad de enviar correo masivo, crear un CD/DVD o memoria USB que infecte la maquina y hasta enviar mensajes de texto que nos ayude en nuestra tarea.

Sistema de Phishing en el The Social-Engineer Toolkit

El sistema de creación de phishing en el SET es bastante completo, nos permite generar automáticamente un sitio falso con el cual engañar a los destinatario o enviar enviar de forma masiva correos con adjuntos maliciosos que permiten el acceso remoto de su maquina.

Vector de Ataque Web en el The Social-Engineer Toolkit

SET también permite realizar ataques automáticos a un usuarios que ingrese (por medio de ingeniería social) a una dirección que tu le especifiques (ahora lograr esto es mucho mas fácil gracias a los acortadores de direcciones), SET se encarga de subir el servidor y realizar el ataque que le especifiques (un applet de java, ataques múltiples, o tabnabbing entre otros…) que te devolverá una shell en el equipo víctima.

Creación de Medios Infectados en el The Social-Engineer Toolkit

Permite crear un archivo que se conecte remotamente a nuestra maquina, ofreciéndonos una shell del sistema y se ejecute en el equipo remoto al introducirse una memoria/disco duro USB, o un disco DVD/CD aprovechando el “autorun” de windows .

Generar ejecutable con Payload en el The Social-Engineer Toolkit

SET también permite (con la ayuda de metasploit framework) generar un ejecutable que se conecte remotamente a nuestra maquina, una vez lo abran en la maquina víctima, permitiéndonos configurar una gran cantidad de shells, entre ellas la famosa meterpreter, shells ciegas de windows, shells remotas y todo esto para procesadores a 32 y 64Bits

Ataques por Correo en The Social-Engineer Toolkit

En esta completa suite para hacer ataques de ingeniería social, se incluye una sección especialmente dedicada al correo electrónico, permitiendo enviar correos falsos o desde una cuenta gmail, a una o muchas personas.

Ataques con dispositivos Personalizados en el The Social-Engineer Toolkit

Los dispositivos Teensy son todos aquellos aparatos en los que se ha utilizado la tableta programable Teensy en su elaboración, al ser altamente personalizable y programable se puede emplear en procesos de auditorias en seguridad como ya nos ha mostrado IronGeek en la defcon 18 y SET nos facilita la tarea al programar estos dispositivos, ofrecernos rutinas que al conectar un dispositivo de estos nos podría poner a bajar una aplicación externa o ingresar a un sitio especifico y aceptar un applet de java, infectandonos en el proceso.

No hay comentarios:

Publicar un comentario